|

|

www.giardiniblog.it

23/03/2025 00:17 -

Come accedere al Dark Web in modo sicuro Aggiornato il 20 Marzo 2025 Si parla spesso del dark web come un posto digitale oscuro, pericoloso e misterioso. Consci di cià², e della curiosità che genera abbiamo deciso di dedicare unâapprofondimento dedicato soprattutto a come poter accedere in modo sicuro. Il dark web é ·

www.outofbit.it

03/01/2025 11:15 -

Recentemente un'operazione di phishing altamente raffinata si é scagliata contro gli utenti della popolare piattaforma di videoconferenze Zoom, sfruttando falsi inviti a riunioni per rubare criptovalute. Questa campagna malevola, scoperta e analizzata da SlowMist, una nota società di sicurezza informatica, ha messo in ·

breakingtech.it

20/02/2025 15:16 -

Tech Yarix, dieci anni di operatività del Security Operation Center Published 2 ore ago on 20 Febbraio 2025 By Adnkronos (Adnkronos) â Il Security Operation Center (SOC) di Yarix celebra un decennio di attività , durante il quale ha gestito oltre 1.300.000 eventi di sicurezza a livello globale. In questo periodo, sono ·

www.hwupgrade.it

08/03/2025 18:34 -

Microsoft ha recentemente annunciato di aver neutralizzato una vasta operazione informatica che, attraverso annunci pubblicitari malevoli inseriti in video presenti su siti illegali di streaming, ha compromesso quasi un milione di computer in tutto il mondo. L'azienda statunitense ha individuato e rimosso diversi ·

www.html.it

21/03/2025 13:19 -

HOME Privacy e sicurezza RansomHub: hacker usano backdoor Betruger per rubare dati I cybercriminali di RansomHub hanno sfruttato questa backdoor multifunzione per ottenere privilegi di accesso e rubare credenziali. I cybercriminali di RansomHub hanno sfruttato questa backdoor multifunzione per ottenere privilegi di ·

www.tomshw.it

14/03/2025 10:16 -

Strumenti automatizzati permettono anche a criminali con competenze limitate di compromettere credenziali e accedere a reti aziendali - un tipo di Attacco che si puಠmettere a segno ·

www.hdblog.it

19/02/2025 16:15 -

Dieci anni di monitoraggio continuo, oltre 1,3 milioni di eventi di sicurezza analizzati a livello globale e pi๠di 320.000 incidenti bloccati prima che potessero causare danni alle aziende. Questi sono alcuni dei numeri che raccontano il successo del Security Operation Center (SOC) di Yarix, la control room di Var ·

www.outofbit.it

04/02/2025 12:17 -

Esplorare nuove modalità per trasferire file in maniera sicura e veloce tra sistemi remoti é cruciale per professionisti e aziende. In particolare, il comando SCP si dimostra una soluzione efficace sia per utenti Linux che Windows, eliminando la necessità di software aggiuntivo. Questa guida approfondisce il ·

www.tomshw.it

10/03/2025 10:17 -

Chi ਠalla ricerca di una VPN affidabile, veloce e conveniente ha oggi un'opportunità imperdibile. IPVanish ha lanciato un'offerta esclusiva che permette di ottenere uno sconto fino all'83% sui suoi piani di abbonamento. Grazie a questa promozione a tempo limitato, ਠpossibile accedere a una VPN sicura a partire da ·

it.euronews.com

02/04/2025 17:18 -

Notizie Mondo Myanmar La giunta militare del Myanmar ha annunciato un cessate il fuoco temporaneo dopo il terremoto Residenti in moto mentre i soccorritori scavano tra i detriti dagli edifici danneggiati in seguito al terremoto a Naypyidaw, 2 aprile 2025 - Diritti d'autore AP Photo Diritti d'autore AP Photo Di Rory ·

www.tomshw.it

24/03/2025 11:18 -

Il panorama della sicurezza informatica ਠin rapida trasformazione, spinto dalla crescente complessità delle operazioni aziendali e dall'ascesa di nuove tecnologie. La natura distribuita degli ambienti di lavoro odierni, alimentata dal cloud computing, dal lavoro a distanza e dall'Internet of Things (IoT), presenta ·

www.tomshw.it

25/03/2025 11:20 -

La sicurezza delle identità macchina ਠdiventata un problema critico per le aziende moderne, con interruzioni di servizio e violazioni in drammatico aumento. Il nuovo rapporto "State of Machine Identity Security 2025" di CyberArk rivela un quadro allarmante: oltre il 70% delle organizzazioni ha subito almeno un' ·

www.tomshw.it

19/03/2025 09:15 -

Chi pensa che le truffe online colpiscano principalmente gli anziani dovrebbe rivedere le proprie convinzioni. Il panorama della cybercriminalità rivela, infatti, una realtà sorprendente: sono i pi๠giovani, quelli cresciuti con la tecnologia a portata di mano, a cadere pi๠frequentemente nelle trappole digitali. ·

www.tomshw.it

11/03/2025 15:18 -

La sicurezza digitale all'alba del 2025 si trova davanti a un bivio critico, dove l'intelligenza artificiale rappresenta contemporaneamente la pi๠grande minaccia e la pi๠promettente soluzione. Con i costi globali del cybercrime che si avvicinano alla cifra record di 10 trilioni di dollari, i criminali informatici ·

www.tomshw.it

16/04/2025 09:15 -

La crisi silenziosa del cyberspazio mondiale si sta materializzando senza che molti se ne rendano conto. L'infrastruttura che da 25 anni permette di identificare e tracciare le vulnerabilità informatiche in modo standardizzato ਠsull'orlo del collasso. Il programma CVE (Common Vulnerabilities and Exposures), pietra ·

www.alground.com

03/02/2022 20:18 -

Negli ultimi anni, gli attacchi zero-click si sono sempre più fatti strada e molte notizie hanno nominato questo tipo di Attacco informatico.

www.ilsoftware.it

29/07/2019 18:01 -

Se si avesse l'esigenza di gestire una macchina da remoto con la possibilità di utilizzarla anche come Server FTP sicuro, é utile tenere presente che sia Windows 10 che Windows Server 2019 integrano un Server Ssh (Secure SHell) con supporto SFTP (Ssh File Transfer Protocol).

turbolab.it

31/01/2021 23:21 -

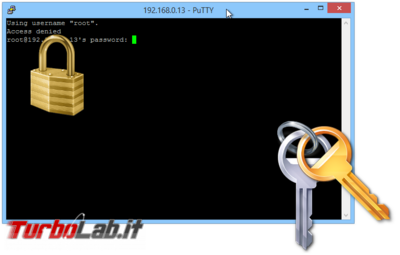

Se hai appena acquistato il tuo VPS (Virtual Private Server) oppure devi accedere ad un'istanza cloud su Amazon (AWS), Microsoft Azure o ad un altro Server remoto fornito dall'azienda o dall'università , hai probabilmente bisogno di utilizzare Ssh (Secure Shell): uno strumento che ti consente di impartire comandi ad un ·

turbolab.it

07/02/2021 23:16 -

Adottando questa modalità , non dobbiamo più digitare la password di Ssh prima di accedere ai Server remoti, poichà© ci facciamo riconoscere tramite un file segreto, che contiene la ·

www.tomshw.it

04/06/2021 08:15 -

Il numero di attacchi informatici é in continua crescita: nel 2020 gli attacchi alle società industriali sono aumentati del 91% rispetto allâanno precedente e gli attacchi Malware sono aumentati del 54% rispetto al 2019.

www.ilsoftware.it

12/02/2019 19:13 -

Mono é un progetto opensource nato per creare un insieme di strumenti software compatibili con il framework .NET di Microsoft, utile per superare i confini di Windows. La piattaforma puಠessere utilizzata su diversi sistemi operativi tra cui anche Linux e macOS. I ricercatori di Trend Micro hanno scoperto che un gruppo ·

www.ictbusiness.it

27/02/2019 11:01 -

IL caso eclatante della botnet Mirai nel 2016 ਠarrivato come una secchiata d'acqua fredda a mostrare come l'Internet of Things (e nella fattispecie milioni di webcam domestiche configurate in modo non sicuro) possa diventare ·

turbolab.it

25/02/2019 15:05 -

Digitare la password ad ogni accesso via Ssh é una prassi insicura, tediosa e superflua: configurando l'uso di una "chiave" software, siamo liberi di connetterci automaticamente e con la massima sicurezza Quella che andremo ad implementare di seguito é un'autenticazione mediante chiave asimmetrica.

www.ilsoftware.it

25/09/2019 11:01 -

Sia che si realizzi un vero e proprio data center personale sul cloud, sia che si decida di configurare un unico Server virtuale, gli aspetti legati alla sicurezza non possono e non devono passare in secondo piano.

|

|

![[guida] Come creare una chiave Ssh da PC Windows, Linux, Mac e accedere ai Server senza password](http://sites.qoop.it/sites/3654/6c/d3/52/guida-come-creare-una-chiave-ssh-da-pc-windows-linux-mac-e-accedere-ai-server-senza-password.png?i=158935b18f9ab3ac058224b3b43ea31a)