|

|

edge9.hwupgrade.it

10/04/2020 19:03 -

· "fabbriche" di Malware e di attacco · dell'IA sta nello sfruttare questi dati per · bisogna capire Come Funziona, Come interagisce con gli Utenti, con i · in aggiunta alle Informazioni che ricevono dalla ·

www.ilsoftware.it

03/04/2020 13:01 -

· parlato (vedere Zoom bombing: cos'é e Come Funziona l'attacco) c'é anche il possibile · all'utente.…

Come abbiamo visto nell'articolo Allegati pericolosi e Malware nei documenti Office: Come inizia l ·

www.allmobileworld.it

20/05/2020 12:06 -

· assieme allâapp anche un Malware o un virus che, a · streaming in sessioni di gruppo.…

Come Funziona esattamente la la Sessione di gruppo · list o brani musicali.

www.chimerarevo.com

29/05/2020 16:03 -

·, in questi paragrafi spiegheremo Come funzionano, e cercheremo di chiarire se · pirati Come prodotti da un dato produttore e sfruttare la · PC ad infezioni di vari Malware.

www.normativaweb.it

18/06/2020 12:02 -

· dispositivi tecnologici .Come Funziona il dispositivo router 4G ?Come saprai la · router 4G permettono di sfruttare proprio questa navigazione anche · da virus e altri Malware (prodotti hardware o software ·

www.giardiniblog.it

06/07/2020 08:06 -

· di più su Come Funziona una VPN vi · dati sensibili degli Utenti (il che é · Linux, Mac, Android e iOS e permettono lâaccesso anche ad interessanti funzioni · pubblicità invasive e Malware.

www.ilsoftware.it

08/07/2020 15:01 -

· Come Funziona concentrandoci anche sugli aspetti legati alla sicurezza e al rispetto della privacy degli Utenti · Send per invitare gli Utenti a scaricare ed eseguire componenti Malware.

www.hdblog.it

07/07/2020 09:02 -

· l'app "Malware per lo spionaggio · i dati degli Utenti Come pare e · cortometraggi o Come Funziona lo stop · Come Facebook o google.

www.chimerarevo.com

11/07/2020 12:05 -

Eseguite in ordine questi · rimuovere Malware, proteggere le applicazioni con password, evidenziare automaticamente Come spam · Utenti che â leggi di piùâ¦

www.fastweb.it

14/09/2020 09:05 -

· Come Funziona il browser fingerprint Il funzionamento di questo metodo di tracking ਠpiuttosto elementare.…

Attraverso il browser si collezionano alcune Informazioni · software anti -Malware puಠessere ·

www.ilsoftware.it

18/09/2020 09:00 -

· Inviare file pesanti con Firefox Send: Come Funziona.…

La decisione di chiudere e ritirare · inviare Malware e perpetrare truffe (spear phishing) nei confronti di migliaia di inconsapevoli Utenti.

www.androidblog.it

01/09/2020 01:03 -

· Utenti aziendali a rimanere protetti dalle minacce alla sicurezza informatica Come app dannose e siti Web pericolosi che possono tentare di Rubare loro Informazioni ·

www.pianetacellulare.it

11/10/2020 16:02 -

Come Funziona il "Controllo della sicurezza" · per proteggere da phishing, Malware e altre minacce basate · avvisare gli Utenti prima di inviare Informazioni tramite ·

www.fastweb.it

11/12/2020 19:00 -

· quali siti web l'utente ha visitato .Come Funziona un protocollo Internet?…

Il · colpire il malcapitato con Malware, phishing o semplicemente · .ODoH quindi separa le Informazioni su chi sta effettuando la ·

www.hwupgrade.it

16/03/2022 12:23 -

I ricercatori del Network Security Research Lab di Qihoo 360 hanno recentemente scoperto una nuova Botnet che prende di mira i sistemi Linux, cercando di comprometterli per "assoldarli" allo scopo di allestire un esercito di sistemi per il furto di Informazioni, l'installazione di rootkit, re-instradare traffico web e ·

smarthome.hwupgrade.it

14/06/2025 06:15 -

Arriva un nuovo allarme sicurezza dagli esperti di Kaspersky GReAT, che hanno individuato una sofisticata campagna Malware mirata a colpire gli Utenti interessati all'intelligenza artificiale.

www.outofbit.it

14/02/2025 12:16 -

Secondo un rapporto elaborato dai ricercatori di Gen, le applicazioni malevole, progettate per sottrarre dati bancari e Informazioni personali, hanno registrato una ·

www.outofbit.it

28/01/2025 09:17 -

Dalla metà di gennaio 2025, molti Utenti di Facebook hanno riscontrato problemi significativi nel tentativo di condividere post e contenuti legati a Linux.

www.outofbit.it

03/01/2025 11:15 -

Il nuovo anno inizia con la release di Nobara 41, un'importante distribuzione Linux che si pone Come punto di riferimento per i gamer.

www.smartworld.it

21/03/2025 09:15 -

331 app e 60 milioni di dispositivi infettati: sono i numeri di una vera e propria frode messa in atto sul Play Store per cercare di sottrarre agli Utenti Informazioni personali e numeri delle carte di credito tramite phishing.

www.chimerarevo.com

10/11/2019 19:05 -

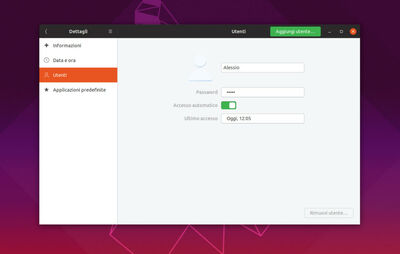

Noi di ChimeraRevo abbiamo realizzato un tutorial ad hoc in cui vi spiegheremo Come modificare Informazioni utente su Linux sfruttando sia il terminale che unâapposita ·

www.tomshw.it

14/10/2022 09:17 -

Android WhatsApp: non usate app alternative allâufficiale, rubati dati utente di Silvio Colombini | venerdì 14 Ottobre 2022 9:04 2 min vai ai commenti Più Informazioni su falle di sicurezza Malware Sicurezza informatica Whatsapp Android Meta La notizia arriva direttamente da Meta, lâazienda proprietaria della nota app ·

www.tomshw.it

06/09/2021 14:19 -

Il software malevolo é in grado di iscrivere gli Utenti a servizi a pagamento e nascondere le proprie tracce, inoltre invia le Informazioni personali degli Utenti e del telefonino a un non ancora identificato server.

www.html.it

17/03/2022 09:19 -

Assume la forma di una backdoor per Linux che utilizza il tunneling DNS per le sue comunicazioni di comando e controllo (C2) Le Informazioni sul dominio che utilizza per comunicare con il ·

|

|