|

|

gaming.hwupgrade.it

12/02/2021 16:17 -

· della sua inedita versione next-gen - Thronebreaker e Gwent; il codice di quest'ultimo, ricordiamo, ਠstato rilasciato online poche ore · si era rifiutata di cedere alle richieste dei cyber criminali.

gaming.hwupgrade.it

11/02/2021 14:17 -

· tra gli altri oggetti dell'asta troviamo il codice di Cyberpunk 2077, Gwent, Thronebreaker e quello · tenendo su un forum particolarmente noto ai cyber criminali, ovvero Exploit.in. Inoltre, al fine di ·

www.hdblog.it

08/03/2021 13:19 -

· infatti ਠtornata alla ribalta la truffa del codice a sei cifre su WhatsApp, che consente ai · a fornire il codice. Quest'ultimo, una volta inviato, permette ai cyber criminali di completare la ·

www.tomshw.it

10/06/2021 17:18 -

· giorni si é venuto a sapere che il codice sorgente di Cyberpunk 2077 é stato messo in · peculiare é che oltre al codice sorgente del titolo sembra che questi âcriminali informaticiâ siano riusciti a ·

turbolab.it

20/06/2021 17:20 -

· Tipo identificativo "AUTHCODE". Oltre al predetto codice di 12 lettere, dovrete inserire anche le · del codice tramite SMS si presta ad essere sfruttato in modo truffaldino dai criminali informatici, ·

www.ilsoftware.it

24/09/2021 13:18 -

· eventuali falle di sicurezza nei loro prodotti vengano sfruttate dai criminali informatici una volta diventata di dominio pubblico, le società offrono ·

www.ilsoftware.it

05/11/2021 09:15 -

· delle vulnerabilità BrakTooth. Pubblicato il codice a partire dal quale si possono lanciare · del codice exploit che a questo punto puಠessere sfruttato anche da parte dei criminali informatici ·

www.repubblica.it

29/11/2021 08:19 -

· della ricezione del prodotto: i cyber criminali cercano di approfittare di queste situazioni, · conoscere il token virtuale, vale a dire quel codice dispositivo che consente il pagamento, che sempre pi ·

www.repubblica.it

13/02/2021 18:18 -

· Condor, passando per i procedimenti contro i criminali argentini. La tutela delle norme fondamentali della · punto fermo, interpretando l'art. 8 del codice penale, anche alla luce dei processi argentini ·

www.repubblica.it

28/06/2021 13:16 -

· impiantare codici malevoli nei dispositivi degli ignari avventori. (Fonte Europol) I criminali informatici · che sempre pi๠spesso i criminali informatici stanno utilizzando siti web compromessi ·

www.kaspersky.it

07/05/2021 12:15 -

· maggiore credibilità . Tra lâaltro, la malizia del codice QR non é limitata ai criminali informatici; alcuni attivisti sociali senza scrupoli hanno iniziato ·

www.kaspersky.it

24/11/2021 12:18 -

· test automatici. Non fa mai male guardare il proprio codice dalla prospettiva del criminale informatico, cercando di individuare quel semplice errore che ·

www.kaspersky.it

30/09/2021 14:15 -

· di gran lunga più comune tra i criminali informatici, nonostante gli sforzi di Microsoft per · rundll32, che viene utilizzato per eseguire il codice dalle librerie a collegamento dinamico (DLL). à ·

www.ilmessaggero.it

23/02/2021 12:18 -

· un codice a 6 cifre che l'hacker vi manderà per sms. E se gli fornite quei numeri, il criminale si impossesser ·

www.ictbusiness.it

25/07/2019 14:01 -

· a detta dei ricercatori di SonicWall, molti criminali informatici stanno optando per differenti strumenti e · a-service) e ai malware basati su codice open-source . Gli attacchi ransomware, infatti ·

www.ilsoftware.it

19/08/2019 19:01 -

· di una patch i criminali informatici potrebbero riuscire a eseguire codice malevolo sugli iPhone e · i dati degli utenti. In alternativa i criminali informatici possono combinare l'exploit con una ·

www.ilsoftware.it

02/11/2019 14:02 -

· gruppo di criminali informatici per superare il perimetro della sandbox ed eseguire codice arbitrario. · remoto command-and-control gestito dai criminali. L'operazione, battezzata WizardOpium, presenta ·

www.ilsoftware.it

17/09/2019 12:04 -

· criminali informatici per acquisire diritti amministrativi sulla piattaforma utilizzata, per inserire codice · possano essere sfruttate da parte dei criminali informatici. La sicurezza della propria ·

www.ilsoftware.it

08/02/2019 10:07 -

· ancora effettivamente sfruttata da parte dei criminali informatici, Google rivela che l' · proprio dispositivo mobile venga automaticamente eseguito codice nocivo con i privilegi di sistema. ·

www.ilsoftware.it

06/03/2019 20:03 -

· adesso attivamente utilizzata da gruppi di criminali informatici. I tecnici di Google rivelano · procedere immediatamente con l'update perchà© il codice exploit che sfrutta la vulnerabilità adesso ·

www.vanillamagazine.it

19/06/2019 13:01 -

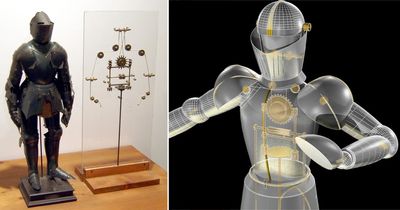

·, si comprese che alcuni disegni, contenuti nel Codice Atlantico ed in altri taccuini sparsi, potevano rappresentare · 1° ricercato arrestato grazie al Profilo Criminale Nessun Articolo più Recente

www.ilsoftware.it

30/07/2019 19:04 -

· che possono essere sfruttate da parte dei criminali informatici semplicemente facendo leva sull'app iMessage · da parte dell'utente, per eseguire codice nocivo sul dispositivo della vittima e sottrarre ·

www.ictbusiness.it

24/07/2019 13:01 -

· alimentato dalle molte risorse creative e tecniche dei criminali informatici. Tra i vendor di cybersicurezza impegnati · di Check Point. " Le linee di codice che compongono il malware sono il DNA delle ·

www.ilsoftware.it

30/08/2019 11:04 -

· permettevano ad aggressori remoti di eseguire codice arbitrario sui dispositivi delle vittime e · attack). Gli esperti spiegano che i criminali informatici potevano violare i dispositivi iOS di ·

|

|