|

|

wizblog.it

26/02/2019 03:05 -

Usi spesso WhatsApp per comunicare con i tuoi amici ma hai paura che qualcuno possa entrare senza il tuo permesso e leggere tutte le conversazioni? Se stai leggendo questo articolo é perchà© vuoi capire se WhatsApp é sotto controllo, se qualcuno é in grado di spiare le attività che fai ogni giorno sullâapplicazione. Ti ·

www.ilsoftware.it

26/02/2019 12:03 -

L'utilizzo del tethering é una delle esigenze più sentite quando si é in viaggio. Il tethering é infatti una particolare modalità di utilizzo del terminale WiFi dotato di SIM card che permette di usare lo smartphone Android come modem e collegarsi alla rete Internet, in mobilità , anche da un notebook o un convertibile. ·

www.chimerarevo.com

22/02/2019 10:02 -

Visto che avete bisogno di mostrare alcuni passaggi specifici da fare su smartphone, tablet o computer, vorreste registrare un filmato dello schermo. Con questa nuova guida odierna abbiamo deciso di aiutarvi in ciಠparlandovi in maniera approfondita di come fare screenshot video usando alcune soluzioni. Se avete un ·

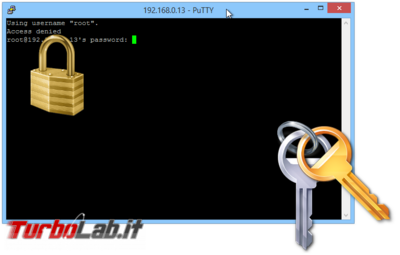

turbolab.it

25/02/2019 15:05 -

Digitare la password ad ogni accesso via SSH é una prassi insicura, tediosa e superflua: configurando l'uso di una "chiave" software, siamo liberi di connetterci automaticamente e con la massima sicurezza Quella che andremo ad implementare di seguito é un'autenticazione mediante chiave asimmetrica. Si tratta di un ·

www.corriere.it

27/02/2019 12:01 -

Dal garage di Calisese, a pochi chilometri da Cesena, a Shanghai, davanti a una platea di 300 operatori, tra cliniche di riabilitazione, ospedali, gruppi alberghieri, developer immobiliari e, naturalmente, grandi catene di palestre. Nerio Alessandri li ha incontrati da poco nell'ambito di una serie di presentazioni che ·

www.tomshw.it

25/02/2019 15:03 -

Devil May Cry 5 non perde tempo a gettarci nel vivo dellâazione, e questo lo avevamo capito già dalla demo, ma la nostra prova a Milano si é aperta nientemeno che con uno scontro decisamente impari fra noi e Urizen: il gigantesco demone che nel trailer abbiamo visto seduto sul trono é il nostro battesimo di fuoco, uno ·

www.chimerarevo.com

23/02/2019 23:01 -

Se sul vostro smartphone é installata lâapp Google Foto, allora é possibile recuperare foto o video senza alcuna difficoltà . Google Foto infatti dispone di un Cestino (proprio come un PC), che rimuove automaticamente i file dopo 60 giorni. Se avete intenzione di ripristinare tutti i file, allora cliccate su Ripristina ·

www.gamempire.it

26/02/2019 12:04 -

Il tempo avanza e passano i mesi, marzo, a differenza del predecessore, distribuisce maggiormente i giochi, non affollandosi con tre uscite gigantesche in un solo giorno. Il mese della primavera propone seguiti illustri, nuove IP, conclusioni di serie che hanno fatto scuola e remastered. La varietà di generi é quasi al ·

assodigitale.it

25/02/2019 15:02 -

L' Hack di agosto 2016, in cui sono stati rubati un totale ·

www.ilsoftware.it

26/02/2019 16:03 -

NVidia ha rilasciato nuove versioni dei driver grafici per le sue schede video dopo la scoperta di 8 vulnerabilità valutate, nel complesso, come particolarmente gravi. I tecnici della società californiana hanno verificato che un utente malintenzionato puà², facendo leva delle lacune di sicurezza e in mancanza delle ·

turbolab.it

05/03/2019 02:02 -

macOS é dotato di un meccanismo di protezione dei file di sistema decisamente aggressivo: si chiama System Integrity Protection (SIP), ed impedisce all'utente di salvare le modifiche a com.apple.Boot.plist ed altri file memorizzati nei percorsi "delicati", fra i quali /Library/Preferences/SystemConfiguration/. Vediamo ·

samsung.hdblog.it

27/02/2019 11:01 -

Sembra che la nuova famiglia di Samsung Galaxy S10 non sarà compatibile con i temi custom applicati attraverso metodi esterni al Galaxy Store. I primi test portati avanti da xda-developers (per la precisione su un Galaxy S10 Plus no brand statunitense con SoC Qualcomm) hanno prodotto esiti negativi sia lato Substratum ·

www.androidpit.it

27/02/2019 16:05 -

Utilizziamo i cookie sui nostri siti web. Le informazioni sui cookie e su come é possibile opporsi al loro utilizzo in qualsiasi momento o terminarne l'uso sono disponibili nella nostra Informativa sulla privacy. A differenza delle soluzioni già esistenti di login singolo, come quelle di Google o Facebook, ID4me non ·

assodigitale.it

04/03/2019 17:05 -

Secondo la ricerca di Chainanalysis, ben il 20% di tutti i Bi t coin attualmente in circolazione deve essere perso per sempre. Quando questa ricerca ਠstata condotta, ciಠequivarrebbe a circa 3,8 milioni di Bitcoin che non potrebbero mai essere recuperati. Quindi oggi, diamo un'occhiata a tutti i possibili modi in ·

www.webtrek.it

04/03/2019 16:04 -

Utilizzando il tuo smartphone o tablet capita spesso di imbatterti in problemi di vario genere, come il surriscaldamento della batteria o lâinterruzione improvvisa delle applicazioni? Ogni volta che provi a giocare con videogame recenti il tuo dispositivo si blocca? Desideri provare alcune applicazioni per Android ma ·

www.hwupgrade.it

06/03/2019 19:01 -

C'ਠuna nuova vulnerabilità che colpisce i processori Intel, scoperta dai ricercatori del Worcester Polytechnic Institute in America e dell'Università di Là¼beck in Germania: ne ha parlato per primo il sito inglese The Register, che ha analizzato la documentazione pubblica messa online dai rifercatori. Si tratta di ·

www.html.it

06/03/2019 16:02 -

Colleghiamoci al sito ufficiale di download di Flutter per MacOS e scarichiamo lâultima versione stabile disponibile. Al momento della stesura di questa guida, lâultima versione stabile é la v1.0.0, rilasciata il 4 Dicembre 2018. Una volta scaricato, scompattiamo il repository allâinterno della cartella desiderata. In ·

www.ilsoftware.it

06/03/2019 20:03 -

Tutti sanno che Android integra una funzionalità che permette di effettuare il backup completo delle app e dei loro dati su server cloud, all'interno dell'account Google. Per creare un backup delle app Android é sufficiente accedere alle impostazioni del sistema operativo, toccare la voce Google quindi scegliere Backup ·

www.tomshw.it

04/03/2019 18:02 -

Durante il New York Toy Fair CMON ha rivelato tanti nuovi giochi da tavola in produzione: tra questi ha spiccato Fantastiq, gioco incentrato sulla scultura ideato dallâitalianissimo Lorenzo Silva di Horrible Games. Per chi non lo avesse mai sentito nominare, Lorenzo ha lavorato a giochi come Pozioni Esplosive, Dragon ·

www.hwupgrade.it

04/03/2019 19:03 -

Un team di ricercatori della Università di Cambridge ha rivelato una nuova vulnerabilità nella specifica di trasferimento dati Thundebolt: si chiama Thunderclap e puಠlasciare i computer che fanno uso dello standard scoperti ad attacchi critici attraverso le consuete porte USB Type-C o DisplayPort. A spiegare la ·

www.onwebinfo.com

04/03/2019 23:05 -

Probabilmente avrete visto qualche vostro amico che ha cambiato il colore di sfondo della sua versione di Messenger, e vi starete chiedendo come avrà fatto, non ci crederete ma si puಠattivare il âdark modeâ in modo semplicissimo, inviando una semplice emoji La modalità scura é una funzionalità che é stata spesso ·

www.ludomedia.it

08/03/2019 01:01 -

Il âMade in Chinaâ sta per invadere anche PlayStation 4. In queste ore, infatti, a Pechino, si sta tenendo il PlayStation China Hero Project, una manifestazione basata sul programma creato da Sony per supportare le software house cinesi e per integrare il paese orientale con l'industria videoludica globale. Sony ·

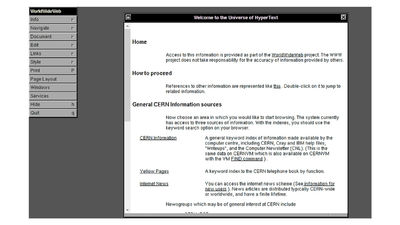

www.hwupgrade.it

12/03/2019 16:02 -

Sono tante le date che possiamo attribuire alla nascita del web, e oggi in molti - anche grazie ad una lettera scritta dal suo fondatore Tim-Berners Lee - la stanno celebrando. Il 12 Marzo vale la pena ricordare la nascita del World Wide Web perchà© nel 1989 questa data ha rappresentato una tappa fondamentale per la sua ·

www.cloud-tech.eu

07/03/2019 21:02 -

Alla RSA Conference, VMware ha comunicato la propria strategia per aiutare le organizzazioni a riguadagnare terreno sugli âaggressoriâ con un nuovo approccio alla sicurezza che si concentra più sulle applicazioni che sullâinfrastruttura e riduce la superficie dâattacco anzichà© focalizzarsi sul rilevamento delle minacce ·

|

|