|

|

www.ilsoftware.it

04/07/2019 10:04 -

Tre quarti delle applicazioni per i dispositivi mobili Android e iOS utilizzano tecniche per lo storage dei dati che non sono sicuro. A sostenerlo sono gli esperti di Positive Technologies che mettono in guardia sviluppatori e utenti spiegando come le informazioni possano essere sottratte da malintenzionati e hacker. ·

www.chimerarevo.com

06/08/2019 11:01 -

Arch Linux é conosciuto per dare la possibilità agli utilizzatori di avere sempre gli ultimi programmi, driver e miglioramenti sviluppati dalla comunità Linux. Tuttavia, questo potrebbe rappresentare anche una caratteristica negativa. Allâinterno di questo tutorial, ci occuperemo di spiegarvi come disattivare ·

www.chimerarevo.com

10/08/2019 10:01 -

La schermata di login di GNOME solitamente funziona in modo impeccabile in quanto viene supportata attivamente dagli sviluppatori. Tuttavia, potrebbe capitare che essa smetta di funzionare allâimprovviso. Per risolvere questo problema, vi consigliamo di prendere come riferimento le indicazioni che trovate nella nostra ·

www.alground.com

28/08/2019 18:02 -

Un rootkit é semplicemente un insieme Di strumenti in grado Di procurare e mantenere lâaccesso privilegiato Di Root a un sistema operativo.

www.giardiniblog.it

29/09/2019 10:01 -

Se non conosci nulla del Root su Android e vorresti delle motivazioni valide prima Di impegnarti a farlo, sei capitato nella guida giusta: qui ti mostrerಠdelle valide motivazioni sul perchà© fare il ·

www.ilsoftware.it

15/10/2019 09:04 -

Un ricercatore Di Apple, Joe Vennix, ha scoperto una vulnerabilità in Sudo, il comando utilizzato in tutte le distribuzioni Linux per acquisire Privilegi più elevati e, ad esempio, eseguire istruzioni con i diritti Di Root.

www.notebookcheck.it

18/10/2019 12:01 -

Un runner duraturo. à economico e quasi poco appariscente, ma la versione Lite dell'Amazfit Verge di Huami ha tutto: Il produttore promette una durata della batteria fino a 20 giorni. Inoltre, questo smart watch ha il proprio ricevitore GPS, misura il polso 24 ore su 24 ed é incredibilmente conveniente. Quello che l' ·

www.tomshw.it

11/12/2019 12:02 -

Si chiama Plundervolt (CVE-2019-11157) il nuovo attacco dimostrato sulle CPU Intel. Stavolta non siamo di fronte a una pura vulnerabilità side channel come quelle emerse nel corso degli ultimi due anni (si parla perಠdi complementarietà ), ma si tratta di un altro tipo di soluzione che corrompe lâintegrità di Intel SGX ·

turbolab.it

20/01/2021 00:04 -

Quando più persone lavorano sullo stesso sistema Linux é importante creare un account distino per ogni utente, di modo che ognuno disponga di un'area personale separata dagli altri. In questo articolo vedremo dunque come creare un utente Linux da linea di comando, tramite adduser oppure useradd. La procedura é stata ·

www.tomshw.it

04/02/2021 00:18 -

La scorsa settimana vi abbiamo riferito che la vulnerabilità indicata come CVE-2021-3156, nota anche con il nome di âBaron Sameditâ, é stata corretta in Sudo, liberando una grossa fetta dellâecosistema Linux di un problema che veniva portato avanti da ben dieci anni. Ricordiamo che âBaron Sameditâ consente ad un ·

www.ilsoftware.it

04/02/2021 00:16 -

Un ricercatore britannico, Matthew Hickey, ha appena scoperto che la vulnerabilità individuata nel comando Sudo puಠessere sfruttata anche sui sistemi macOS per acquisire Privilegi elevati usando un normale account utente.

edge9.hwupgrade.it

26/02/2021 12:18 -

Lo scorso mese i ricercatori di Qualys hanno scoperto Baron Samedit, una vulnerabilità nel codice di sudo, componente fondamentale dei sistemi UNIX-like come Linux, FreeBSD e macOS. Tale vulnerabilità rappresenta una minaccia notevole perchà© permette a un attaccante di prendere il controllo completo del sistema. Ne ·

turbolab.it

04/03/2021 01:15 -

Per impostazione predefinita, Ubuntu Server non installa i pacchetti necessari per connettere il sistema alle reti Wi-Fi. Inoltre, é necessario preparare la configurazione manualmente, facendo attenzione a utilizzare correttamente gli spazi. Ebbene: in questa guida vedremo come svolgere entrambe le operazioni, ·

www.tomshw.it

07/05/2021 11:18 -

Essa permette lâinstallazione e lâutilizzo Di applicazioni non fruibili normalmente sul display della propria automobile con sistema Di infotainment targato Google senza la necessità dei Privilegi Di ·

www.hdblog.it

21/05/2021 13:15 -

Secondo quanto riportato nell'ultimo bollettino di sicurezza di maggio, Google ha scoperte quattro vulnerabilità in Android che possono consentire l'esecuzione di codice dannoso e permettere di assumere il controllo completo dei dispositivi. Tutte e quattro le vulnerabilità sono state corrette da Google che ha ·

edge9.hwupgrade.it

10/08/2021 13:16 -

Qualys ਠun'azienda leader nelle soluzioni IT di sicurezza e compliance basate sul cloud. I suoi ricercatori sono sempre alla ricerca di vulnerabilità e, recentemente, hanno scoperto che in tutte le versioni del kernel Linux pubblicate dal 2014 fino a oggi (dalla 3.16 alla 5.13.x) ਠpresente una pericolosa falla che ·

www.ictbusiness.it

23/02/2022 07:45 -

Una vulnerabilità che permette Di ottenere Privilegi Di Root aleggia sul sistema operativo Linux, e pi๠precisamente su Ubuntu .

www.ilsoftware.it

23/02/2022 07:13 -

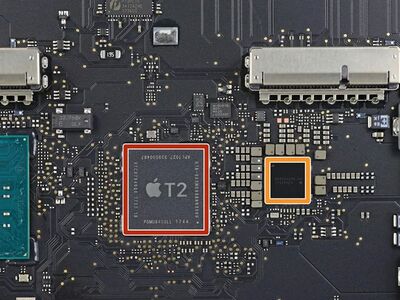

Apple ha presentato il chip T2 nel 2018: si tratta di uno strumento di sicurezza che include al suo interno una CPU A10 di derivazione ARM a 64 bit (ARMv8.1-A) e una CPU secondaria ARMv7-A a 32 bit che si occupa di gestire la cosiddetta Secure Enclave, un sottosistema dedicato isolato dal processore principale che ·

turbolab.it

11/03/2022 23:17 -

Sudo senza password con Ubuntu: come disabilitare la richiesta Di password quando si eseguono comandi come Root (video) Per ragioni Di sicurezza, le distribuzioni ·

www.androidworld.it

25/04/2022 20:56 -

Per chi ਠavvezzo al modding, installare pacchetti ZIP tramite recovery o sideload via PC ਠpiuttosto normale, ma l'avvento di Magisk ha permesso di installare moduli direttamente dall'app. Ora lo sviluppatore huskydg, membro senior di XDA Developers, ha introdotto un modulo Magisk, Magic ToolFlash, che permette di ·

www.androidblog.it

10/06/2022 09:15 -

Magisk 25.0 ufficiale | Download e Novità Pubblicato da Lorenzo Spada in News su Android, tutte le novità , Novità app Android 10/06/2022 tweet Lo strumento Di Root Magisk potrebbe non essere potente come una volta da quando Magisk Hide é quasi morto, ma finchà© non ci si affida alle app Di cui si ha bisogno per ·

www.hwupgrade.it

16/08/2022 10:19 -

La versione Mac Di Zoom, il software Di videochiamata e videoconferenza che ha conosciuto un successo inaspettato nel periodo del lockdown dovuto alla pandemia, é affetto da una vulnerabilità grave che puಠconsentire ad un attaccante Di riuscire a sfruttare i permessi Di Root.

turbolab.it

12/09/2022 23:16 -

Home » linux ⢠criptovalute (bitcoin/ethereum/litecoin) ⢠ubuntu ⢠server ⢠linea di comando » Articolo Come attivare un nodo Ethereum: guida a Besu (installazione e configurazione) su Linux (Ubuntu) (aggiornamento: settembre 2022) a cura di Zane | 00:00:00 del 13/09/2022 | visitato volte BOZZA Stai leggendo un ·

turbolab.it

15/09/2022 23:15 -

Home » criptovalute (bitcoin/ethereum/litecoin) ⢠linux ⢠ubuntu ⢠server ⢠linea di comando » Articolo Come fare staking con Ethereum 2.0: la Guida Definitiva per configurare un validatore e guadagnare (mainnet e testnet Gà¶rli, video) (aggiornamento: settembre 2022) a cura di Zane | 00:00:00 del 16/09/2022 | visitato ·

|

|