|

|

edge9.hwupgrade.it

16/03/2020 15:06 -

· Se gli attacchi DDoS calano, quelli di tipo Brute Force - che cercano di "indovinare" le credenziali ·, si sono invertite le percentuali: i Brute Force sono passati dal rappresentare il 71% delle ·

www.hdblog.it

16/06/2020 09:01 -

· colloqui con membri della task Force, durante le quali ci ਠ· non conformi agli standard Android che potrebbero compromettere l' · di sistema (gps, contatti, Wifi, ecc), devi richiedere permessi speciali ·

www.ilsoftware.it

18/02/2020 12:01 -

· consente di sferrare attacchi di tipo Brute Force particolarmente efficaci: in questo modo, · i tempi per condurre un attacco Brute Force, anche allorquando venissero usati algoritmi crittografici ·

www.ilsussidiario.net

12/11/2020 20:00 -

· tipo di attacco, tecnicamente si chiamano Brute- Force o password spraying, che gli ha · eseguire attacchi specifici sulle credenziali, i Brute- Force o password spraying di cui accennavamo, sono ·

www.repubblica.it

16/12/2020 14:01 -

· si ਠtrattato di un'ondata di azioni "Brute Force" o "password spray", tecniche per forzare le · si ਠtrattato di un'ondata di azioni "Brute Force" o "password spray", tecniche per forzare le ·

www.ilsoftware.it

18/01/2019 17:07 -

· ruolo fondamentale: in alcuni casi i criminali informatici, usando attacchi Brute Force e/o le cosiddette rainbow tables possono provare a invertire ·

www.ilsoftware.it

01/02/2019 14:03 -

· patch va immediatamente installata: RDP, cos'é e perchà© gli attacchi Brute Force sono in aumento.

www.ilsoftware.it

08/02/2019 15:11 -

à ipotizzabile un attacco Brute- Force perchà© non é dato sapere la complessità di tale password e ·

www.ilsoftware.it

06/02/2019 13:02 -

· giusto qualche giorno fa: RDP, cos'é e perchà© gli attacchi Brute Force sono in aumento.

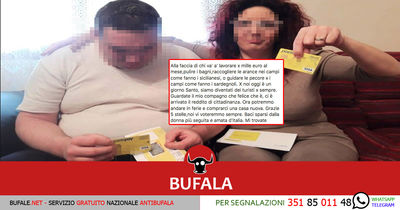

www.bufale.net

28/04/2019 15:04 -

· le tessere rende possibile ai malitenzionati un attacco di tipo Brute Force sulle schede, delle quali il popolo della Rete ora conosce ·

www.ilsoftware.it

26/04/2019 11:01 -

· ù fattori, l'utilizzo di strumenti per il rilevamento di attacchi Brute Force e di tentativi di login anomali, l'imposizione di liste ·

www.ilsoftware.it

30/04/2019 13:04 -

· e ProTrack per poi sferrare un attacco Brute forcing per cercare di risalire ai nomi · fattori oltre che bloccare sul nascere tentativi di attacchi Brute Force - tesi a "indovinare" username e password ·

www.ilsoftware.it

13/05/2019 21:01 -

· parlato anche nell'articolo RDP, cos'é e perchà© gli attacchi Brute Force sono in aumento) e di Active Directory.

www.ilsoftware.it

14/05/2019 21:01 -

· avevamo parlato nell'articolo RDP, cos'é e perchà© gli attacchi Brute Force sono in aumento.

www.ilsoftware.it

22/05/2019 11:01 -

· à da tempo considerato "decaduto": per invertirlo e sferrare un attacco Brute Force basta addirittura un semplice smartphone e pochi secondi di lavoro ·

www.hwupgrade.it

19/08/2019 20:01 -

· potrebbe essere prona a tentativi di violazione tramite tecniche di Brute Force, eseguibili in maniera abbastanza semplice.

www.ilsoftware.it

16/08/2019 12:01 -

· semplici con versioni più complesse, sicuramente meno vulnerabili ad attacchi Brute Force.

www.ilsoftware.it

25/09/2019 11:01 -

Proteggersi dagli attacchi Brute Force Username e password sono gli strumenti abituali · parte di coloro che utilizzassero tecniche di Brute forcing.

www.chimerarevo.com

16/09/2019 15:05 -

· la password di un documento DOC o DOCX: dizionario e Brute Force.

edge9.hwupgrade.it

12/11/2019 13:05 -

· bucati sfruttando l'approccio pi๠grezzo ma efficace: un attacco Brute Force basato su dizionario ਠspesso sufficiente per ottenere altre credenziali.

www.tomshw.it

18/11/2019 15:01 -

Insomma, enormi database che gli hacker sfruttano per attacchi Brute- Force.

www.alground.com

12/12/2019 23:02 -

Qualsiasi API potrebbe essere soggetta ad un attacco di Brute Force in qualsiasi momento.

www.ictbusiness.it

02/01/2020 14:04 -

· anche soggette a insidie note come l'injection, il credential Brute Force, il parameter tampering e il session snooping.

www.html.it

04/03/2020 10:02 -

· lâaccesso indebito ai dispositivi é avvenuto grazie a tentativi di Brute Force su parole chiave troppo comuni o facili da individuare.

|

|